Montre connectée et cybersécurité : une fausse évidence

En tant qu’ingénieur IT sensibilisé aux enjeux de cybersécurité, j’observe depuis des années l’explosion des objets connectés. Smartphones, assistants vocaux, domotique… et bien sûr, montre connectée.

Présentées comme des outils pratiques et modernes, les smartwatches sont en réalité de véritables systèmes informatiques embarqués, avec leur lot de vulnérabilités. Ces montres bourrées d’electronique on un cout d’achat élevé et une durée de vie réduite dans le temps.

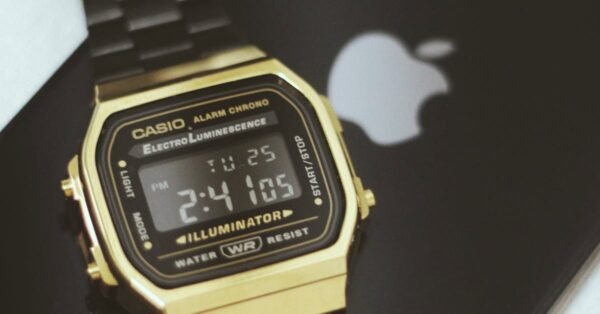

C’est pour cette raison que j’ai fait un choix volontaire : abandonner la montre connectée et revenir à une montre Casio des années 80. Un choix technique, réfléchi et assumé.

Les montres connectées : des objets connectés à haut risque

Une montre connectée intègre :

- un système d’exploitation

- des capteurs biométriques (rythme cardiaque, sommeil, activité)

- des protocoles sans fil (Bluetooth, Wi-Fi)

- une synchronisation permanente avec le cloud

D’un point de vue sécurité informatique, cela signifie :

- surface d’attaque étendue

- dépendance aux mises à jour constructeur

- collecte massive de données personnelles

- exposition aux failles logicielles

Une smartwatch est donc un ordinateur au poignet, rarement maîtrisé par son utilisateur.

Données personnelles : ce que votre montre connectée sait de vous

Les montres connectées collectent des données sensibles :

- données de santé

- géolocalisation

- habitudes de vie

- horaires quotidiens

- activité physique

Ces données sont stockées, analysées et parfois partagées avec des tiers, souvent via des plateformes cloud étrangères.

Du point de vue RGPD et cybersécurité, le risque est clair :

Plus un objet collecte de données, plus son impact en cas de compromission est élevé.

Menaces cyber liées aux montres connectées

Les risques ne sont pas théoriques. On retrouve notamment :

- attaques Bluetooth (MITM, spoofing)

- failles non corrigées ou abandonnées

- applications tierces vulnérables

- fuite de données de santé

- traçage passif de l’utilisateur

En cybersécurité, une règle prévaut :

Tout objet connecté est une cible potentielle.

Pourquoi j’ai choisi une montre Casio vintage

Face à ces constats, j’ai opté pour une solution simple : une montre Casio des années 80.

Techniquement, cela signifie :

- aucune connexion réseau

- aucun firmware

- aucune application

- aucune collecte de données

- aucune dépendance cloud

Fonctionnellement :

- affichage de l’heure

- date

- alarme

- autonomie longue durée

- fiabilité éprouvée

En sécurité informatique, cela s’appelle une réduction radicale de la surface d’attaque.

Low-tech et cybersécurité : une approche stratégique

Choisir une montre non connectée n’est pas un rejet de la technologie. C’est une décision d’architecture numérique.

Le low-tech apporte :

- sobriété numérique

- minimisation des données

- sécurité par conception (security by design)

- indépendance vis-à-vis des éditeurs

Ce sont exactement les principes défendus en cybersécurité moderne.

Sobriété numérique et hygiène cyber

Dans mes recommandations IT, je prône toujours :

- la réduction des outils inutiles

- la séparation des usages

- le contrôle des données personnelles

- la maîtrise des dépendances technologiques

Revenir à une Casio vintage est une application concrète de cette hygiène numérique.

Conclusion : simplicité et sécurité vont souvent ensemble

À l’ère de l’hyperconnexion, la vraie question n’est plus :

Est-ce que cet objet est intelligent ?

Mais :

Est-ce qu’il respecte ma sécurité et mes données ?

Ma montre Casio des années 80 m’a couté 50€, ne collecte rien, ne transmet rien et ne m’expose à aucun risque cyber. Dans un monde saturé d’objets connectés, la simplicité devient une stratégie de cybersécurité.

A voir aussi : Comment sécuriser sa montre connectée contre les piratages informatiques ?

Pingback: Comment sécuriser sa montre connectée contre les piratages informatiques ? - Le Blog Dijeet