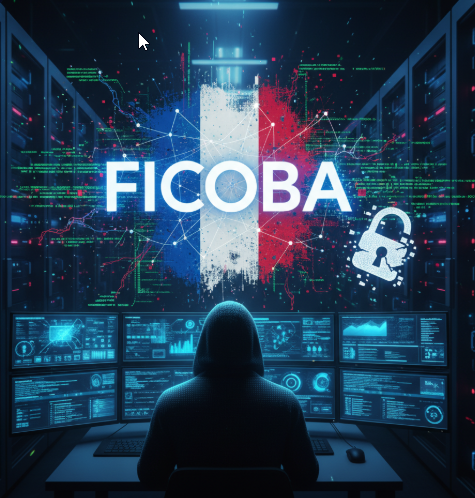

Posted inCyberattaque Cybersecurité Web

FICOBA : Cyberattaque sur le fichier bancaire de la DGFIP. Mais que s’est‑il passé ?

Fin janvier 2026, la Direction générale des finances publiques (DGFIP) a été victime d’une cyberattaque visant le fichier national des…