Avec la généralisation du cloud computing et des applications web exposées sur Internet, la sécurité applicative est devenue un enjeu majeur. Parmi les briques essentielles d’une architecture cloud sécurisée, le WAF (Web Application Firewall) occupe une place stratégique.

Dans cet article, nous allons voir ce qu’est un WAF, comment il s’intègre dans une architecture cloud et pourquoi il est indispensable aujourd’hui.

Qu’est-ce qu’un WAF ?

Un Web Application Firewall est un pare-feu spécialisé qui protège les applications web en analysant le trafic HTTP/HTTPS. Contrairement aux firewalls réseau traditionnels (couches 3 et 4), le WAF opère en couche 7 (applicative).

Il est conçu pour détecter et bloquer les attaques ciblant directement la logique applicative.

Les menaces ciblées par un WAF

Un WAF permet de se protéger efficacement contre :

- Les injections SQL

- Le Cross-Site Scripting (XSS)

- Le Cross-Site Request Forgery (CSRF)

- Les attaques par bots automatisés

- Le credential stuffing et le brute force

- Les attaques DDoS applicatives (HTTP Flood)

Ces menaces figurent pour la plupart dans l’OWASP Top 10, référence mondiale en matière de sécurité applicative.

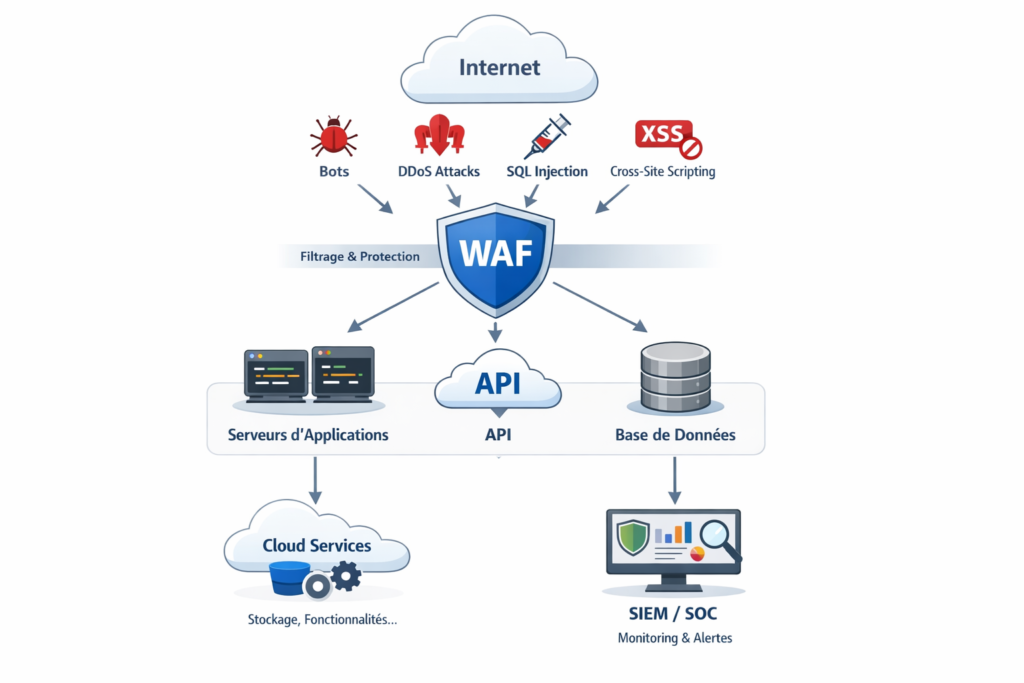

Schéma logique d’une architecture cloud avec WAF

Dans une architecture cloud classique, le WAF est positionné en frontal, entre Internet et les ressources applicatives.

Flux simplifié :

- L’utilisateur accède à l’application via Internet

- Le trafic passe par un Load Balancer / CDN

- Le WAF analyse et filtre les requêtes

- Les requêtes légitimes sont transmises :

- aux serveurs applicatifs

- aux APIs

- aux bases de données

- Les logs et alertes sont envoyés vers un SIEM / SOC

Ce positionnement permet de bloquer les attaques avant qu’elles n’atteignent le cœur du système.

Pourquoi le WAF est indispensable dans le cloud

1. Exposition accrue des applications

Les applications cloud sont souvent accessibles publiquement :

- APIs

- Portails clients

- Back-offices

Le WAF agit comme un bouclier permanent face à cette exposition.

2. Protection sans modification du code

Un des grands avantages du WAF est qu’il offre une sécurité immédiate, sans nécessiter de refonte applicative. Il est particulièrement utile pour :

- Les applications legacy

- Les environnements multi-cloud

- Les architectures microservices

3. Lutte contre les bots et abus

Dans le cloud, une grande partie du trafic malveillant est automatisée. Le WAF permet :

- Le rate limiting

- La détection comportementale

- Le blocage d’IP ou de pays

- L’activation de CAPTCHA

4. Complément aux protections natives du cloud

Même si les fournisseurs cloud proposent des protections réseau (anti-DDoS L3/L4), celles-ci ne suffisent pas contre :

- Les attaques ciblant des URLs spécifiques

- Les abus logiques applicatifs

Le WAF complète donc parfaitement ces mécanismes.

WAF et conformité réglementaire

Le déploiement d’un WAF aide à répondre aux exigences de nombreuses normes :

- PCI-DSS (paiement en ligne)

- ISO 27001

- RGPD (protection des données)

- HDS / HIPAA selon les secteurs

Il démontre la mise en place de mesures de sécurité proactives.

Exemples de WAF cloud populaires

- AWS WAF

- Azure Web Application Firewall

- Google Cloud Armor

- Cloudflare WAF

- Imperva WAF

Ces solutions sont généralement managées, scalables et intégrées nativement à l’écosystème cloud.

Limites du WAF

Il est important de rappeler qu’un WAF :

- Ne remplace pas le secure coding

- Ne corrige pas les failles applicatives

- Doit être correctement configuré et supervisé

Il s’inscrit dans une approche de défense en profondeur.

Conclusion

Intégrer un WAF dans une architecture cloud n’est plus une option, mais une bonne pratique essentielle. Il permet de :

- Réduire significativement la surface d’attaque

- Protéger les applications web en continu

- Améliorer la visibilité sécurité

- Renforcer la conformité réglementaire