À l’heure où les menaces évoluent (ransomwares, accès non-autorisé, mouvements latéraux…), l’équipement de périmètre (et de segmentation interne) est devenu un élément clé de la posture de sécurité.

Mais toutes les entreprises ne sont pas similaires : une TPE, une PME ou un grand groupe ont des besoins, des moyens, des compétences et des architectures très différentes.

Ainsi, le choix d’un firewall ne peut pas être « un modèle pour tous » : il faut prendre en compte l’usage, le budget, la charge opérationnelle, le cloud / multi-site et la gouvernance interne.

Critères clés de sélection

Voici les principaux facteurs à évaluer :

- Débit, latence et inspection (SSL/TLS, applications) : un firewall haut de gamme doit pouvoir inspecter le trafic chiffré sans devenir un goulet d’étranglement.

- Licences et TCO (coût total de possession) : l’acquisition est un point, mais aussi les services de sécurité (IPS, sandboxing, mises à jour) et les renouvellements.

- Facilité d’administration : consoles, objets, politiques, segmentation, automatisation.

- Intégration cloud / SD-WAN / sites distants / mobilité : de plus en plus d’utilisateurs, de sites et de services hors-site.

- Scalabilité & modularité : capacité à « grandir » sans recommencer de zéro.

- Écosystème de sécurité et gestion des risques : capacité à se connecter à SIEM, EDR, CASB, SASE, etc.

- Support / communauté / marché local : en France-Europe, aspects export, localisation, certification.

- Spécificités nationales/patrimoniales : par exemple pour les entités sensibilisées sur la souveraineté ou la localisation de données.

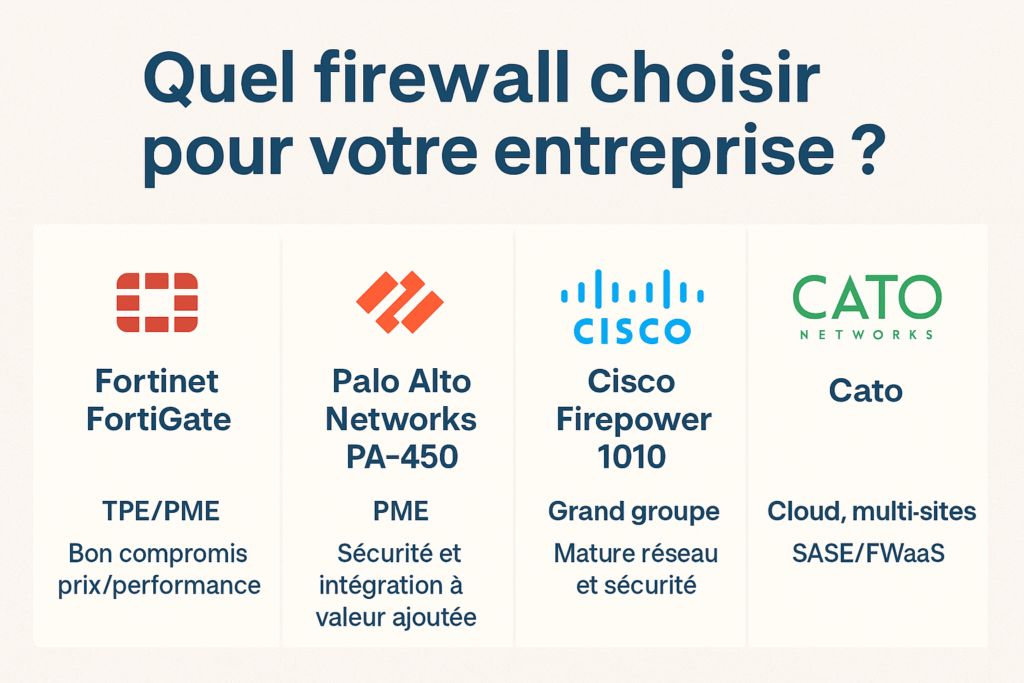

Tour d’horizon des solutions & usages

1. Fortinet – « bon compromis prix/performance »

Solution : Fortinet FortiGate

- Fortinet est souvent cité comme offrant un très bon rapport fonctionnalités/prix. Par exemple, pour un comparatif Fortinet vs Palo Alto : Fortinet démarre à des prix plus faibles pour des modèles entrée de gamme. (eSecurity Planet)

- Fortinet met en avant des ASIC dédiés pour accélérer le traitement, ce qui améliore la latence et la consommation. (Fortinet)

- Idéal pour TPE/PME ou grands groupes avec contraintes budgétaires mais désir de solidité, ou pour sites secondaires.

Usage recommandé

- TPE/PME : site principal + quelques sites distants, besoin de NGFW + VPN + SD-WAN léger => modèle FortiGate « entrée-milieu ».

- PME en croissance : besoin de montée en débit, segmentation, mais équipe de sécurité modeste.

- Grand groupe : peut convenir pour succursales ou sites géographiquement dispersés, mais peut atteindre ses limites pour les très grandes architectures.

Points de vigilance

- Bien dimensionner (inspection SSL, utilisateurs).

- Vérifier que l’équipe connaît FortiOS, les licences, et prévoir maintenance.

- Même si bon rapport coût, pour très gros volumes ou besoins complexes, d’autres solutions peuvent offrir plus de granularité.

2. Palo Alto Networks – « premium sécurité et intégration »

**Solution : Palo Alto Networks PA-450 (et gamme PA)

- Palo Alto est souvent perçu comme l’un des leaders en matière de sécurité « de pointe », intégration cloud, API, automatisation. (Netify Guide)

- Le coût est plus élevé : « entry-level » plus cher que Fortinet. (eSecurity Planet)

- Bien adapté aux environnements où la sécurité est un enjeu critique (grands groupes, secteurs réglementés, cloud important).

Usage recommandé

- PME ambitieuse ou grand groupe qui exige le meilleur : forte segmentation, multi-cloud, plusieurs milliers d’utilisateurs, gouvernance forte.

- Datacenter / DMZ / sites à haut risque où chaque vulnérabilité a un coût élevé.

- Environnement multi-éditeurs / automatisation : politique centralisée, intégration SIEM, orchestration.

Points de vigilance

- Budget : acquisition + licences + support.

- Montée en compétence nécessaire : l’outil est riche mais peut être complexe.

- Pour les sites très nombreux ou budgets faibles, l’outil peut être surdimensionné.

3. Stormshield – « solution européenne / conforme »

**Solution : Stormshield SN200 (et gamme SN-S pour PME)

- Stormshield est un éditeur français (filiale d’Airbus CyberSecurity) spécialisé dans la sécurité, avec homologations françaises/européennes. (Wikipédia)

- En juin 2023, Stormshield a lancé une nouvelle série SN-S destinée aux PME/branches, avec modularité et montée en charge simple. (Stormshield)

- Atout pour les entreprises qui veulent privilégier la souveraineté / conformité européenne.

Usage recommandé

- PME ou succursales de grand groupe en Europe : besoins de conformité (RGPD, ANSSI), préférence pour un fournisseur européen.

- Sites distants ou bureaux secondaires avec besoins modérés de débit.

- Environnements où la simplicité + conformité sont plus importantes que le maximum de performance.

Points de vigilance

- Le marché des grands déploiements est plus dominé par les « majors » (Fortinet, Palo, Cisco).

- Vérifier que le modèle choisi tient la charge si expansion prévue.

- L’écosystème (modules, intégrations) peut être moins vaste que certains grands acteurs.

4. Cisco Firepower – « grand groupe mature réseau »

**Solution : Cisco Firepower 1010 (et gamme Firepower)

- Cisco, géant du réseau, propose la gamme Firepower (NGFW) qui s’intègre dans un vaste écosystème réseau/SD-WAN (Cisco DNA, Meraki, etc).

- Cependant, plusieurs retours indiquent des difficultés : coût, complexité, instabilité selon les versions.

- Une actualité importante : agences gouvernementales ont alerté sur des vulnérabilités critiques dans certains firewalls Cisco ASA/Firepower. (TechRadar)

Usage recommandé

- Grandes entreprises déjà investies dans l’écosystème Cisco (switching, routing, SD-WAN) : cohérence réseau + sécurité.

- Environnements complexes nécessitant un fournisseur global capable de réseau + sécurité + services.

- Grandes organisations avec équipe sécurité mature.

Points de vigilance

- Licence, coût, et gestion opérationnelle peuvent être lourds.

- Risques de dépendance forte à Cisco et à des mises à jour critiques.

- Pour PME ou budget restreint, peut être trop onéreux ou trop complexe.

5. Cato Networks – « SASE / Firewall-as-a-Service »

**Solution : Cato Networks – SASE/FWaaS

- Cato propose une architecture cloud-native SASE (Secure Access Service Edge) : réseau + sécurité convergée, gestion centralisée, pas nécessairement de gros matériels sur site. (Cato Networks)

- Exemple d’actualité : lancement d’un NGFW LAN natif dans le cloud pour éliminer les appliances à patcher sur site. (Cato Networks)

- Idéal pour environnements multi-site, mobilité, hybridation cloud, où l’on veut déléguer l’infrastructure.

Usage recommandé

- PME ou grand groupe avec beaucoup de succursales / utilisateurs mobiles / travail à distance / cloud SaaS.

- Organisations souhaitant réduire la gestion matérielle, les patches systèmes, et opter pour un modèle OPEX plutôt qu’investissement CAPEX.

- Scénarios « remote first », multi-cloud, où les utilisateurs ne sont plus tous dans un siège.

Points de vigilance

- Pour des sites avec besoin ultra-fort de débit interne (east-west), l’architecture cloud peut révéler des latences ou des dépendances.

- Vérifier que le fournisseur/plateforme répond à toutes les exigences de conformité dans votre pays/secteur.

- Le modèle d’abonnement peut être plus élevé à long terme que l’achat d’appliance pour certains cas.

Tableau récapitulatif des usages & recommandations

| Taille / Priorité | Budget / Complexité | Solution recommandée | Pourquoi |

|---|---|---|---|

| TPE (quelques dizaines d’utilisateurs) | Budget limité, besoin simple | Fortinet ou Stormshield | Coût contenu, simplicité, bon compromis |

| PME (100-500 utilisateurs, plusieurs sites) | Budget modéré, croissance attendue | Fortinet ou Palo Alto (si budget) + Stormshield pour conformité | Montée en charge, segmentation, besoins plus avancés |

| Grand groupe / datacenter / multi-sites mondiaux | Budget élevé, haute performance, cloud & mobile | Palo Alto ou Cisco + Cato pour SASE hybride | Sécurité « premium », intégration réseau, mobilité |

| Multi-site, mobile first, cloud-native | Modèle OPEX, gestion centralisée, sites légers | Cato Networks (SASE) | Réduction de la gestion matérielle, flux globaux, modernisation |

Conseils pratiques avant l’achat

- Effectuer un POC (Proof of Concept) avec le candidat retenu dans votre environnement réel (trafic, applications, utilisateurs).

- Mesurer l’impact des fonctions avancées (inspection SSL, sandboxing) sur le débit. Par exemple, Fortinet met en avant une très faible latence. (Fortinet)

- Vérifier les coûts de licences (fonctionnalités « incluses », renouvellement, support).

- Anticiper l’évolution (traffic x2, utilisateurs mobiles, cloud) : choisir un modèle « évolutif ».

- Former l’équipe sécurité/ réseau : complexité varie selon les éditeurs.

- Penser intégration : SIEM, EDR, CASB, SD-WAN, authentification.

- Pour la France/Europe : vérifier conformité, localisation, certification (par exemple Stormshield pour l’ANSSI).

- Pour solutions « as-a-service » : vérifier SLAs, couverture géographique, latence, dépendance fournisseur.

Conclusion

Choisir « le bon » firewall dépend clairement du profil de l’entreprise, de ses priorités métiers, de son budget, de sa capacité opérationnelle et de son architecture IT/OT.

- Pour les TPE/PME cherchant un bon compromis, Fortinet ou Stormshield sont d’excellents choix.

- Pour un enjeu sécurité élevé ou un grand groupe, Palo Alto (ou Cisco si déjà intégré) peuvent offrir le « haut de gamme ».

- Pour des architectures modernes, distribuées, multi-cloud, multi-sites, la solution SASE de Cato Networks mérite d’être considérée sérieusement.

Vous pouvez egalement lire consulter la FAQ section CYBERSECURITE « Qu’est ce qu’un Pare-Feu et a quoi ca sert? »

Pingback: Antivirus 2025 : lequel choisir ? - Le Blog Dijeet